La investigadores de seguridad he encontrado uno nuevo gran vulnerabilidad que existe en casi todas las versiones Android.

ΑEsta vulnerabilidad permite que el malware imite aplicaciones legítimas para robar contraseñas y otros datos confidenciales.

La vulnerabilidad, llamada Strandhogg 2.0 ( obtuvo su nombre del término nórdico para una toma de control hostil ) afecta a todos los dispositivos que utilizan Android 9.0 y mas viejo.

Es el "dúo malo" había sido descubierto en una violación de seguridad anterior con el mismo nombre, según la compañía de seguridad noruega Promon, que descubrió ambas vulnerabilidades con seis meses de diferencia. El Strandhogg 2.0 funciona engañando a la víctima haciéndole creer que está ingresando contraseñas en una aplicación legítima, con malware ejecutándose debajo. El Strandhogg 2.0 también puede violar otros permisos de la aplicación para acceder a datos confidenciales del usuario, como contactos, fotos, y localizar a la víctima en tiempo real.

Se dice que esta vulnerabilidad es más peligrosa que su predecesora porque es "casi indetectable", dijo. Tom Lysemose Hansen, fundador y jefe del equipo de tecnología de Promoción.

La buena noticia es como ella dijo promoción, que no hay evidencia de que los piratas informáticos hayan utilizado esta vulnerabilidad en campañas de piratería activa, pero advierte que no existen "buenas formas" de detectar un ataque. De hecho, debido a que esta vulnerabilidad se puede dar a conocer a todos los grupos de hackers, Promon retrasó la publicación de detalles sobre cómo esta vulnerabilidad "funciona" hasta que Google Ser capaz de reparar una vulnerabilidad clasificada como "crítica".

Un portavoz de Google dijo TechCrunch que la empresa tampoco vio ninguna evidencia de explotación activa por parte de piratas informáticos. «Agradecemos el trabajo de los investigadores y ya hemos resuelto el problema que se identificó".

Un portavoz de la empresa (Google) dijo que Google Play Protect que es un servicio de control y está integrado en todos los dispositivos Android, excluye las aplicaciones que aprovechan la vulnerabilidad de Strandhogg 2.0.

La Standhogg 2.0 funciona a su favor utilizando el sistema multitarea de Android, que mantiene pestañas de cada aplicación abierta recientemente para que el usuario pueda cambiar rápidamente de ventana entre aplicaciones abiertas.

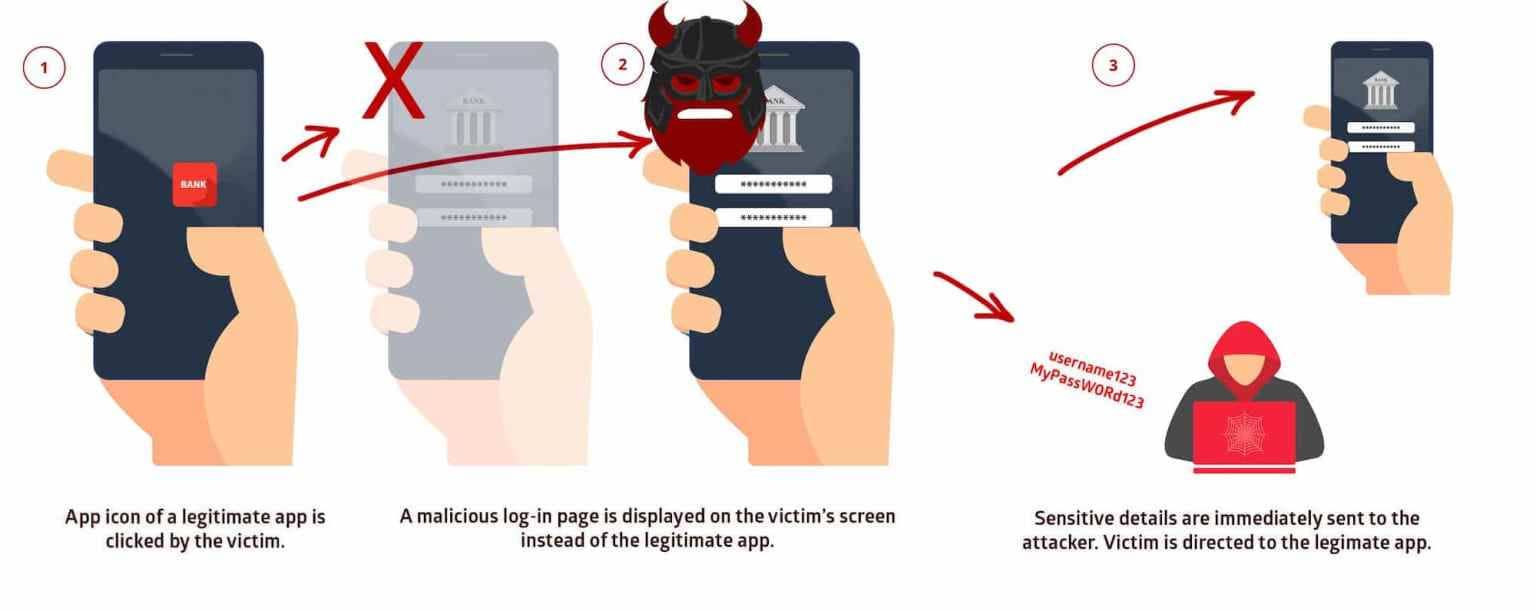

Si alguien descarga una aplicación maliciosa, disfrazada de aplicación normal, que podría aprovechar la vulnerabilidad de Strandhogg 2.0 una vez que se instala y la víctima inicia una aplicación legítima, el malware interrumpe rápidamente la aplicación e inserta contenido malicioso en su lugar. ventana de inicio de sesión.

Entonces, tan pronto como la víctima ingrese su contraseña en esta ventana falsa, las contraseñas se envían a los servidores de los piratas informáticos.

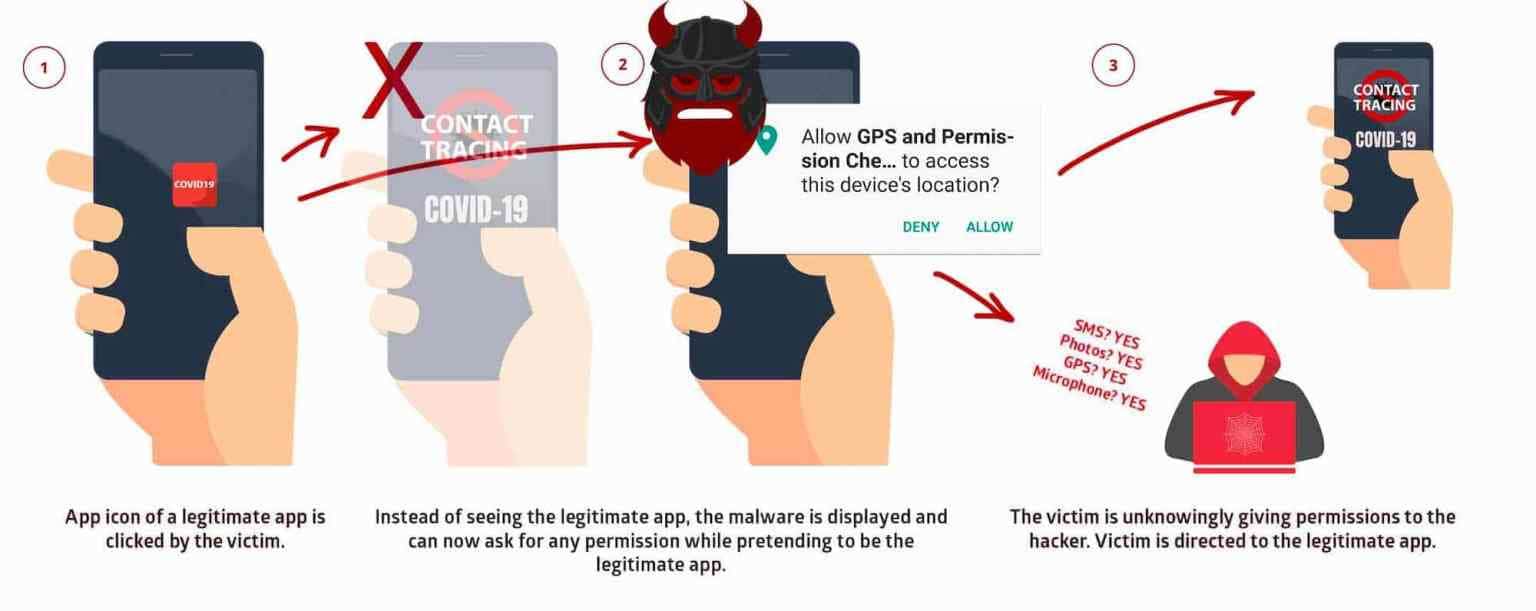

Strandhogg 2.0 no requiere permisos de Android para ejecutarse, pero también puede violar los permisos de otras aplicaciones que tienen acceso a los contactos, fotos y mensajes de la víctima al activar una solicitud de licencia.

"Si se otorga la licencia, entonces el malware tiene esta peligrosa licencia a su disposición", dijo. Hansen.

Una vez que se otorga este permiso, la aplicación maliciosa puede cargar datos desde el teléfono de un usuario. El malware puede cargar conversaciones completas a través de mensajes de texto, dijo. Hansen, lo que permite a los piratas informáticos eludir incluso la protección de autenticación de dos factores (2FA).

El riesgo para los usuarios probablemente sea bajo, pero no nulo. EL promoción dijo que se requiere actualizar los dispositivos que ejecutan Android con las últimas actualizaciones de seguridad para corregir esta vulnerabilidad, y se recomienda a los usuarios que actualicen sus dispositivos Android lo antes posible.

[the_ad_group id = ”966 ″]